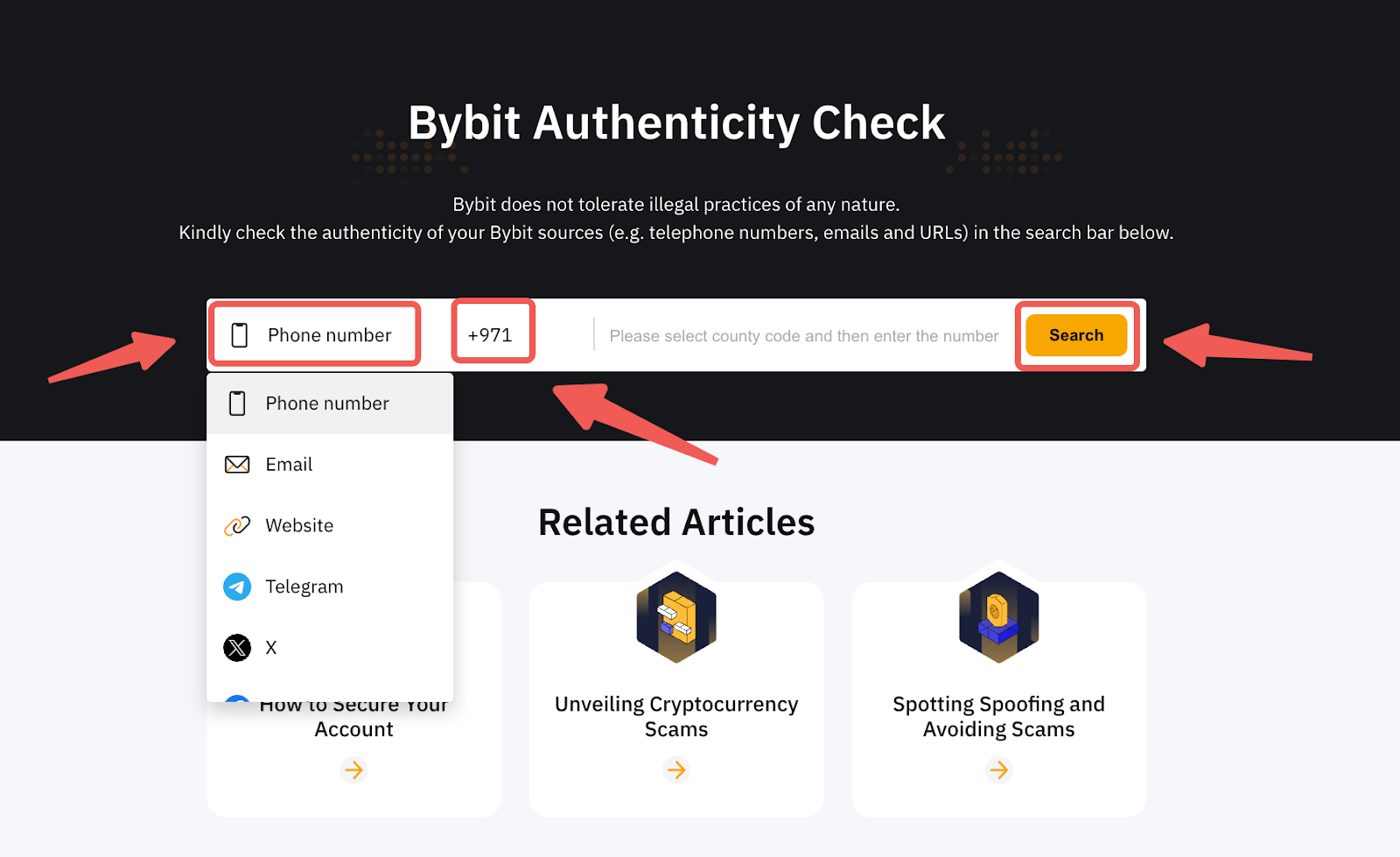

Los ciberdelincuentes siempre están atentos a la próxima laguna que explotar. Dada la naturaleza descentralizada de la cadena de bloques y las defensas de ciberseguridad cada vez mayores, su objetivo principal ha cambiado a los datos de los usuarios, su punto de entrada principal para ciberdelitos más amplios. Para lograrlo, los ciberdelincuentes confían en técnicas de engaño comunes conocidas como suplantación de identidad y phishing.

¿Qué son la suplantación de identidad y el phishing?

La suplantación de identidad y el phishing se refieren a las prácticas de ocultar contenido perjudicial como comunicaciones legítimas de fuentes oficiales. Estas técnicas funcionan de una de estas dos maneras:

- Engañar a los usuarios para que divulguen su información y credenciales importantes, dando a las partes maliciosas acceso a sus activos digitales.

- Suplantar fuentes oficiales en una elaborada estafa para que los usuarios entreguen sus activos digitales por su propia voluntad.

Ambas tácticas implican manipulación psicológica y vulnerabilidades del sistema. Después de todo, es mucho más conveniente que los malos actores extraigan los datos personales de los objetivos para obtener acceso en lugar de forzarlos de forma bruta a entrar en un sistema de seguridad hermético. Por lo tanto, comprender y reconocer cómo funcionan el phishing y la suplantación de identidad en diversas estafas de criptomonedas es crucial para mantener su información y activos seguros.

Tipos de estafas de criptomonedas

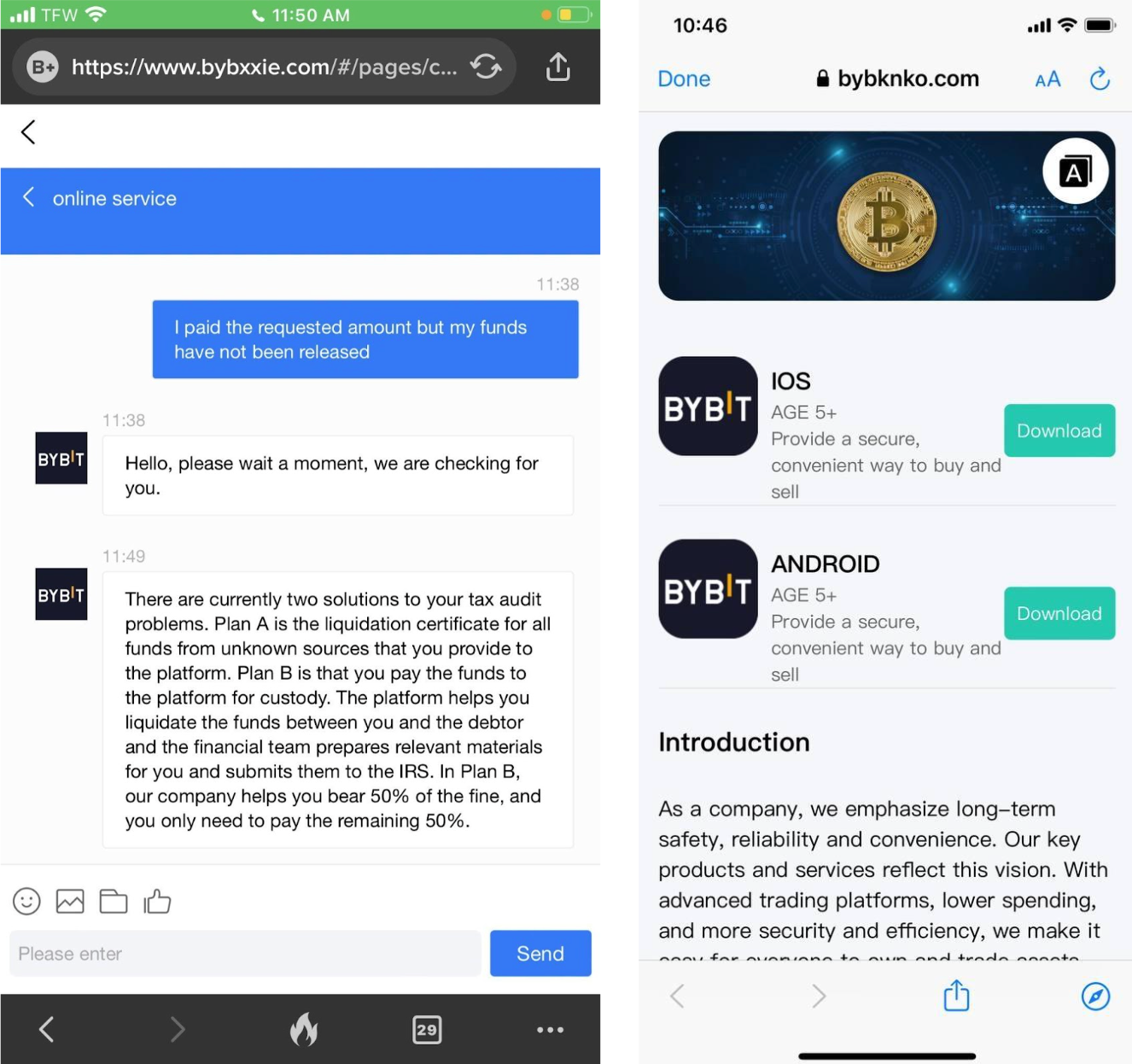

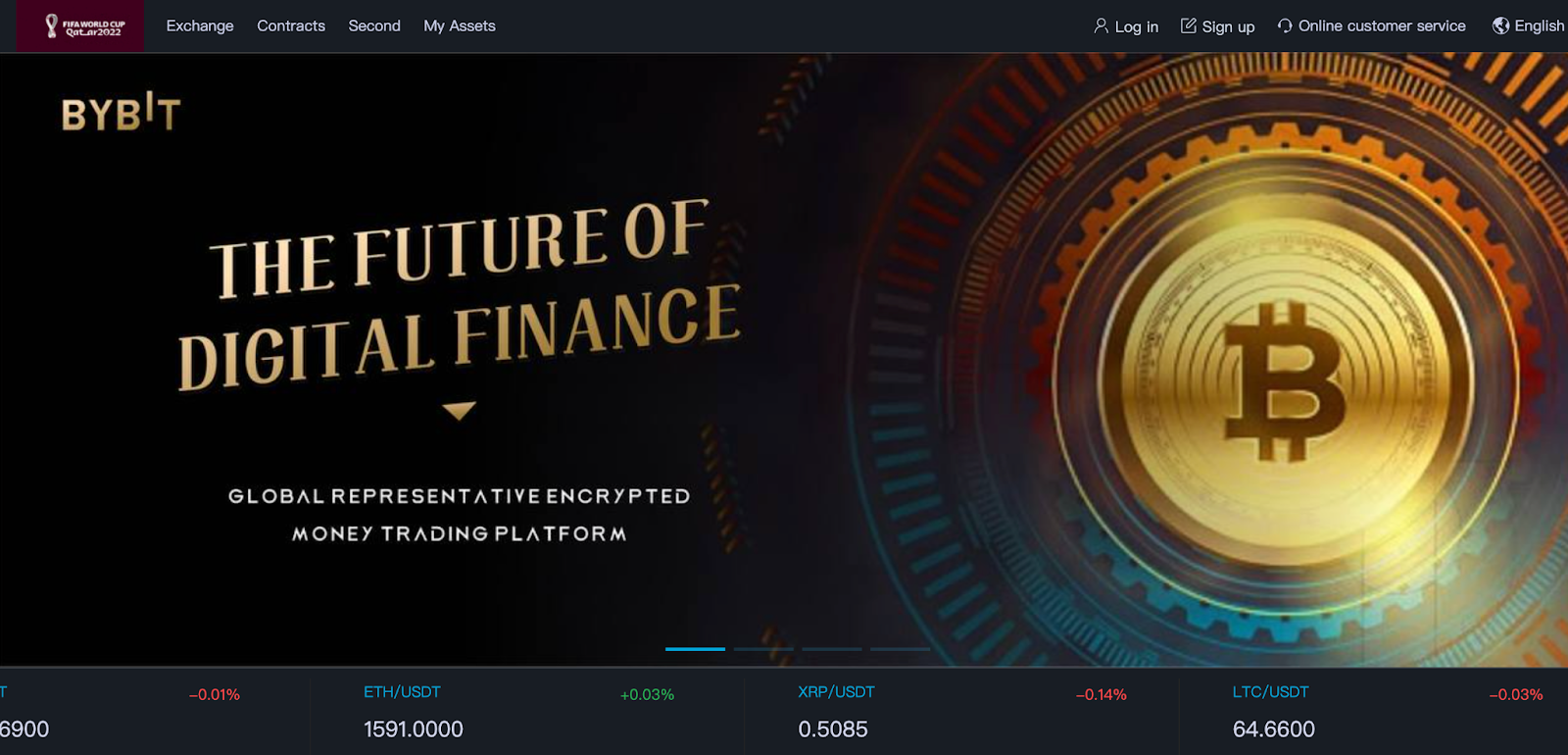

Escenario 1: Sitio web de Bybit EU falso o aplicación de estafa con soporte de Bybit EU falso

Los estafadores a veces atrapan a los usuarios al redirigirlos a plataformas de comercio de criptomonedas falsas o billeteras digitales. Estos sitios falsos funcionan como páginas de phishing, que roban información privada de los usuarios, u ofrecen servicios falsos que parecen oportunidades de inversión legítimas.

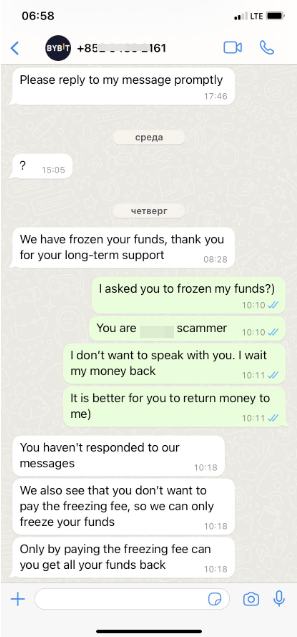

Escenario 2: Suplantación de identidad del personal oficial de Bybit EU para ponerse en contacto con los usuarios

- Personas que no son personal oficial de Bybit EU pero que actúan como Atención al Cliente para ponerse en contacto con los usuarios a través de redes sociales como Telegram, WhatsApp, X (anteriormente Twitter) o más.

- Nunca comparta datos personales, como contraseñas, cuentas bancarias o información de billeteras, con fuentes no verificadas.

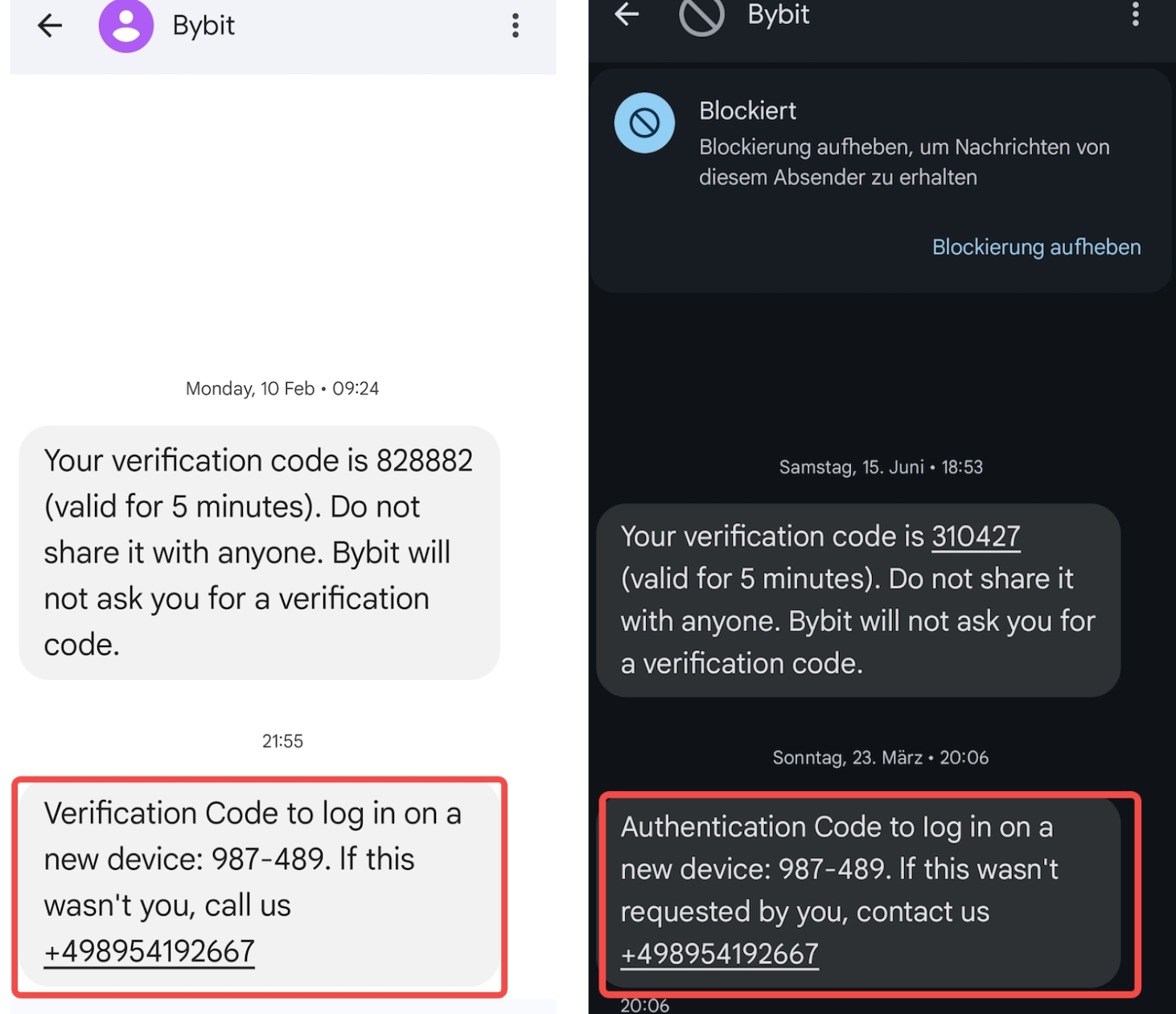

Escenario 3: Alerta falsa de estafa por SMS de Bybit EU

Hemos detectado una estafa de phishing en la que los estafadores envían mensajes SMS falsos a usuarios aleatorios. Estos mensajes a menudo afirman que si el usuario no solicitó el código de verificación, debe llamar a un número de teléfono proporcionado.

En un intento de aparecer como comunicación legítima, los esquemas a veces utilizan ID de remitente falsos para enmascarar los remitentes originales en el encabezado SMS. Esto significa que estos textos engañosos pueden aparecer incluso en el mismo hilo de conversación que los mensajes oficiales anteriores de Bybit EU.

Tenga en cuenta lo siguiente:

Bybit EU nunca proporcionará ni solicitará a los usuarios que se pongan en contacto con ningún número de teléfono. No ofrecemos asistencia al cliente a través de llamadas directas y nunca enviaremos mensajes SMS que contengan enlaces (URL), solicitudes para ponerse en contacto con el servicio de atención al cliente o instrucciones para realizar llamadas telefónicas.

Esté atento y no confíe en ninguna llamada o mensaje de texto sospechoso que afirme ser de Bybit EU. Verifique siempre la información a través de los canales oficiales de Bybit EU.

Solución

En caso de que reciba una alerta de estafa por SMS, le recomendamos encarecidamente que bloquee el número sospechoso o desconocido para evitar recibir más mensajes de estafa.

Para usuarios de Android:

Paso 1: Abra la aplicación Teléfono.

Paso 2: Toque el menú de tres puntos en la esquina superior derecha y seleccione Configuración.

Paso 3: Elija Números de bloque o Bloquear e informe de spam.

Para usuarios de iPhone (iOS):

Paso 1: Abra el mensaje de texto del número que desee bloquear.

Paso 2: Toque el número del remitente y, a continuación, toque el icono de información (i).

Paso 3: Seleccione Bloquear esta persona que llama → Bloquear contacto.

Para obtener más información sobre cómo protegerse de los mensajes de texto de phishing, consulte los Consejos de prevención.

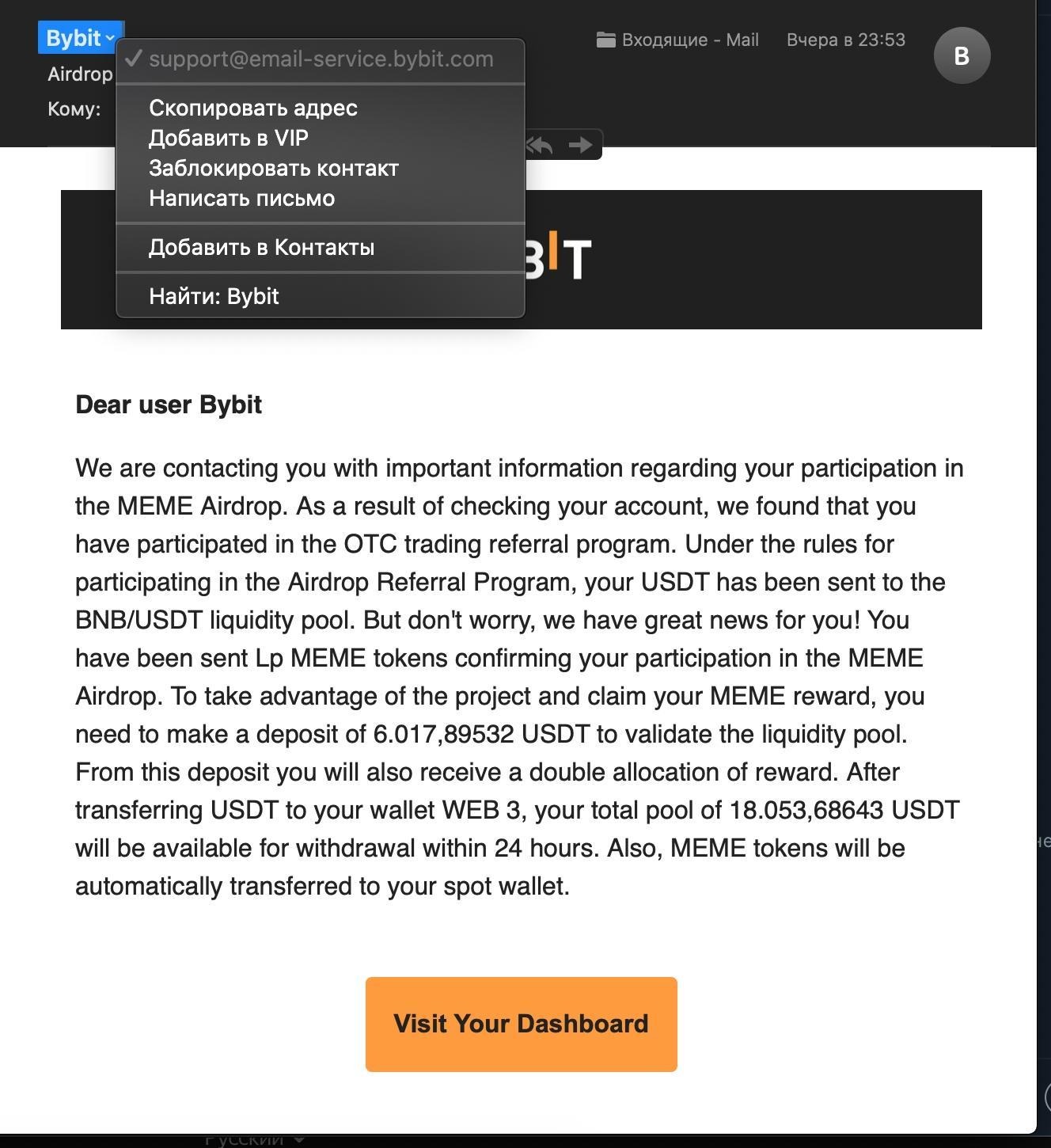

Escenario 4: Airdrop falso o recompensas

- La táctica común es persuadir a los usuarios para que transfieran una cierta cantidad a una dirección de depósito desconocida para reclamar un airdrop o recompensa.

- Ten siempre cuidado con las promociones que parecen demasiado buenas para ser ciertas y verifica los mensajes u ofertas sospechosos comunicándote con el servicio de atención oficial de Bybit EU.

Escenario 5: Suplantar la cuenta de redes sociales de Bybit EU

- Busca siempre insignias de verificación, revisa los detalles del perfil y compáralas con el sitio web oficial.

- Bybit EU no utiliza ningún canal de WhatsApp para comunicarse. Cualquier grupo o mensaje de WhatsApp que afirme ser de Bybit EU es fraudulento. Puedes ver las comunidades oficiales de Bybit EU y la cuenta de redes sociales aquí: https://www.bybit.eu/es-EU/promo/global/communities/.

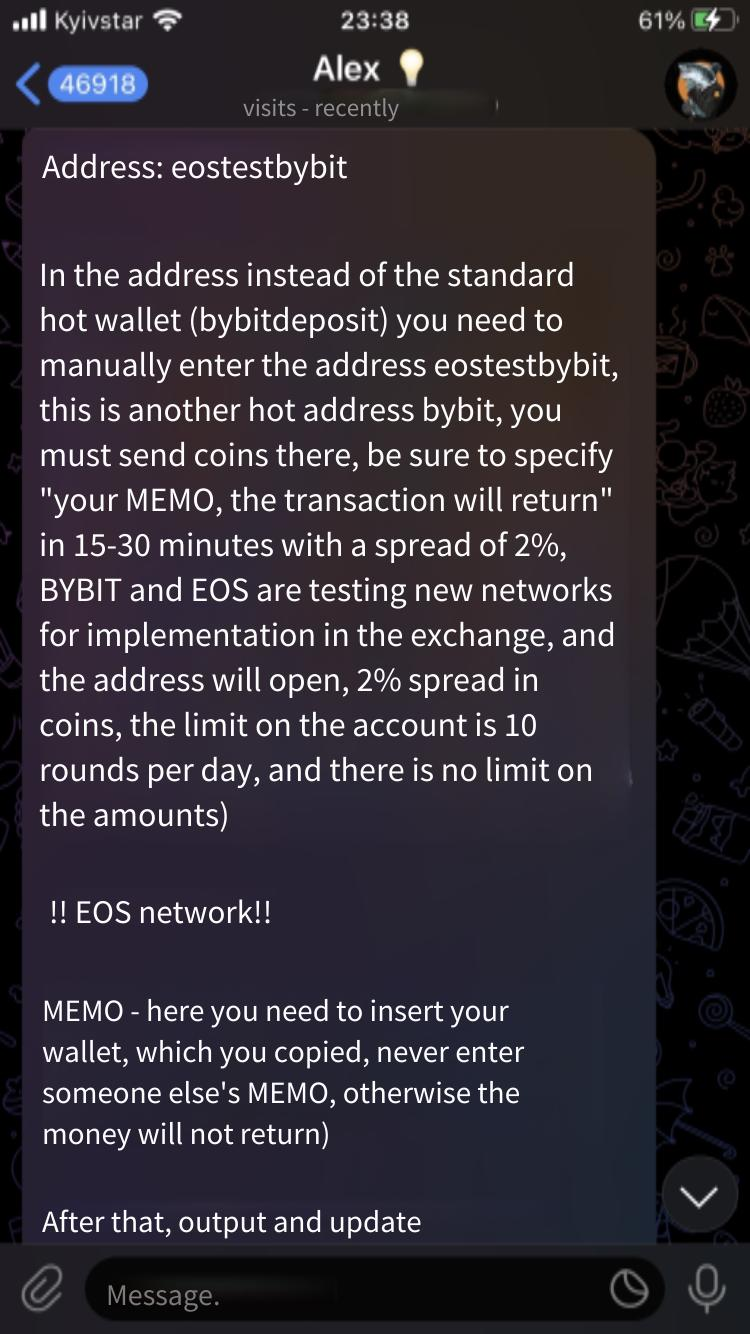

Escenario 6: Pide a los usuarios que transfieran fondos a una dirección de Bybit EU Wallet falsa

- Esta estafa implica que los estafadores engañen a los usuarios al afirmar que Bybit EU está colaborando actualmente con los desarrolladores de ciertos proyectos de tokens para probar el rendimiento de la cadena de bloques.

- A continuación, los estafadores proporcionan instrucciones detalladas sobre cómo los usuarios pueden depositar fondos en sus cuentas de Bybit EU, lo que parece útil para reducir las protecciones de los usuarios.

- Posteriormente, proporcionan una dirección de retiro que lleva el nombre de Bybit EU, haciéndose pasar por una dirección oficial. Se indica a los usuarios que retiren fondos a esta dirección con el fin de ayudar con las pruebas, prometiendo una recompensa del X% de la cantidad retirada.

- Inicialmente, los estafadores transfieren recompensas a los usuarios para atraerlos aún más. Sin embargo, a medida que la cantidad implicada crece, los estafadores desaparecen con los activos de los usuarios, lo que les impide recuperar sus fondos.

Importante:

Como siempre hemos enfatizado, Bybit EU nunca te pedirá que te retires a direcciones de billetera desconocidas. Es un aviso para que siempre desconfíes de las ofertas que parecen demasiado buenas para ser verdad y para volver a verificar antes de enviar dinero a cualquier lugar.

En conclusión, estar atento y ser cauteloso al tratar con correos electrónicos y comunicaciones en línea es esencial para protegerse de ser víctima de estafas de spoofing y phishing. Al estar al tanto de las tácticas comunes utilizadas por los estafadores y ejercer la diligencia para verificar la autenticidad de las comunicaciones, puedes proteger mejor tus activos e información personal en el ámbito de las criptomonedas. Para obtener más información sobre cómo mejorar la seguridad de tu cuenta, consulta aquí.