Przestrzeń kryptowalutowa szybko się rozwija, przyciągając nie tylko entuzjastów, traderów i inwestorów, ale także oszustów i hakerów, którzy chcą wykorzystać ten boom. Zabezpieczenie zasobów cyfrowych jest ważną odpowiedzialnością, którą należy wykonać natychmiast po uzyskaniu portfela na kryptowaluty.

Oto kilka zalecanych środków ostrożności, aby zabezpieczyć swoje konto i zmniejszyć ryzyko ataku hakerskiego.

Włącz uwierzytelnianie dwuskładnikowe Google

Ustaw hasło swojego funduszu

Skonfiguruj bezpieczne zatwierdzanie transakcji

Ustaw kod antyphishingowy

Jak zarządzać zaufanymi urządzeniami

Włącz blokadę wypłaty nowego adresu

Dezaktywuj konto dla podejrzanej aktywności

Użyj czeku autentyczności Bybit EU

Inne zalecenia dotyczące bezpieczeństwa

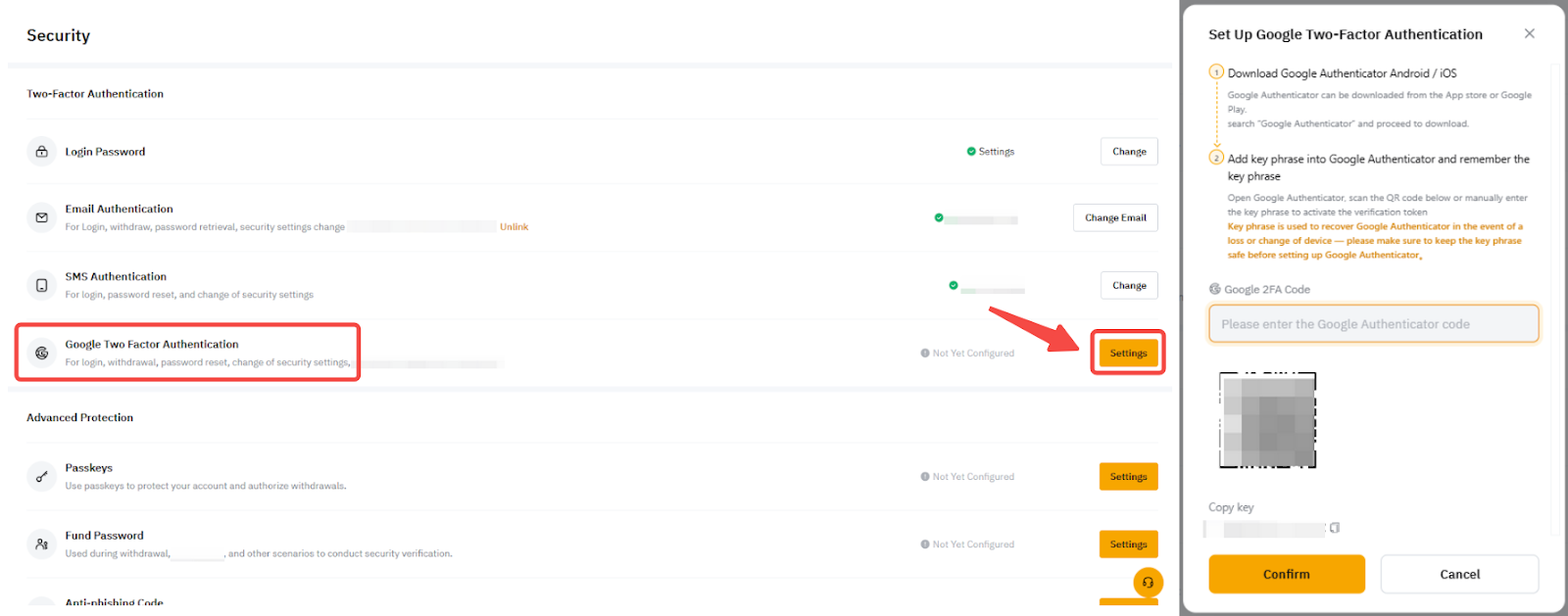

1. Włącz uwierzytelnianie dwuskładnikowe Google

W celu zwiększenia bezpieczeństwa zalecamy włączenie Google Two Factor Authentication (2FA) natychmiast po zalogowaniu się na konto Bybit EU. Oto przewodnik, jak skonfigurować Google 2FA na swoim koncie Bybit EU.

Ponadto kluczowe jest włączenie 2FA dla kont e-mail. Możesz zapoznać się z oficjalnymi przewodnikami głównych dostawców usług e-mail, takich jak Gmail, ProtonMail, iCloud, Hotmail i Outlook oraz Yahoo Mail , aby dowiedzieć się, jak włączyć 2FA dla swojego konta (kont).

Włączając weryfikację 2FA na koncie Bybit EU i na koncie(-ach) e-mail, wyłącz synchronizację konta Google Authenticator w celu zwiększenia bezpieczeństwa. Szczegółowy przewodnik jest dostępny tutaj.

2. Ustaw hasło swojego funduszu

Aby zwiększyć bezpieczeństwo swojego konta, zaleca się ustawienie hasła funduszu, które różni się od ustawionego hasła logowania. Hasło do funduszu będzie wymagane do weryfikacji bezpieczeństwa i wniosków o wypłatę, chroniąc w ten sposób Twoje środki, nawet jeśli ktoś uzyska dostęp do Twoich danych logowania.

3. Skonfiguruj bezpieczne zatwierdzanie transakcji

Bezpieczne zatwierdzanie transakcji to funkcja zabezpieczeń, która umożliwia użytkownikom wyznaczenie podstawowego urządzenia do weryfikacji i zatwierdzania transakcji. Dodaje dodatkową warstwę ochrony do Twojego konta, wymagając potwierdzenia przed wykonaniem działań wysokiego ryzyka. Pomaga to zapobiegać nieautoryzowanemu dostępowi i daje większą kontrolę nad transakcjami. Więcej informacji można znaleźć tutaj.

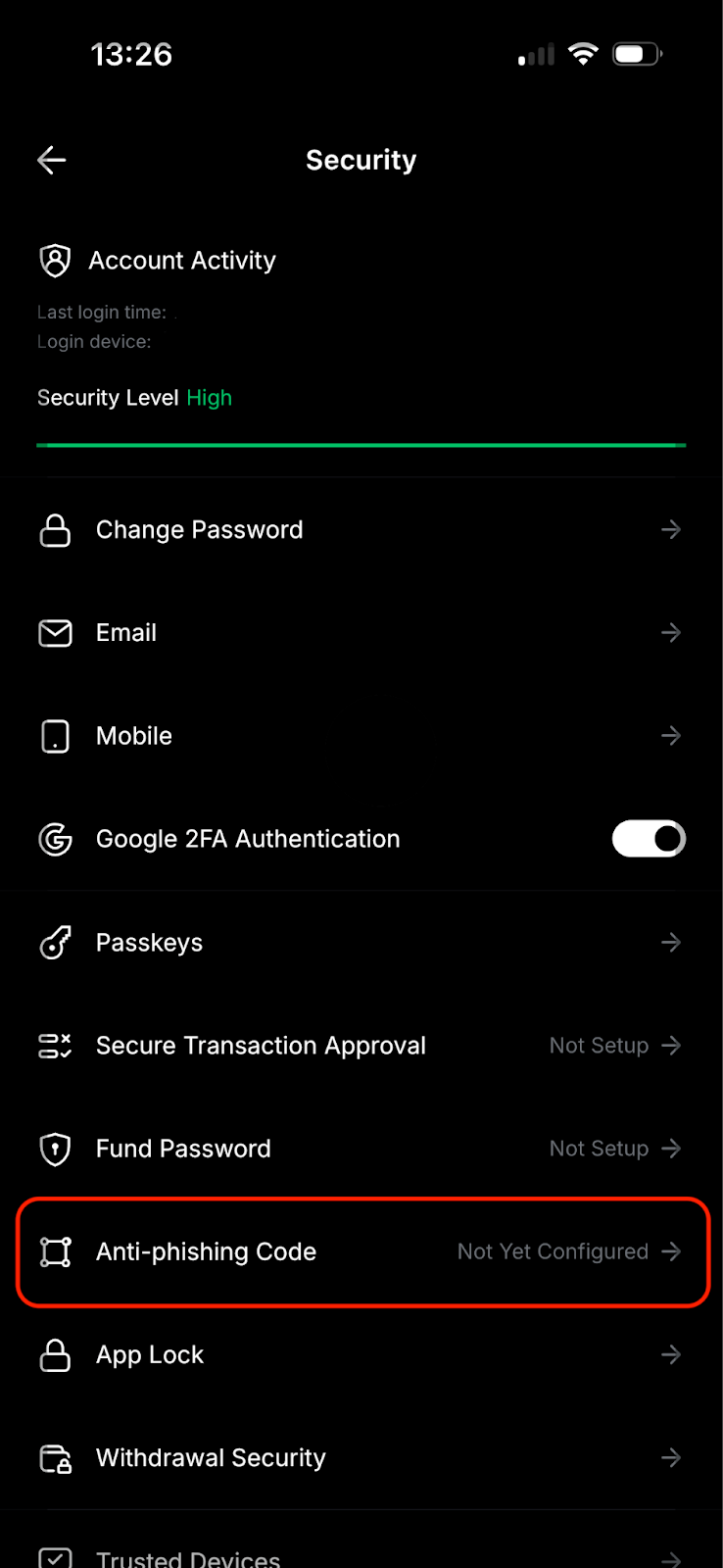

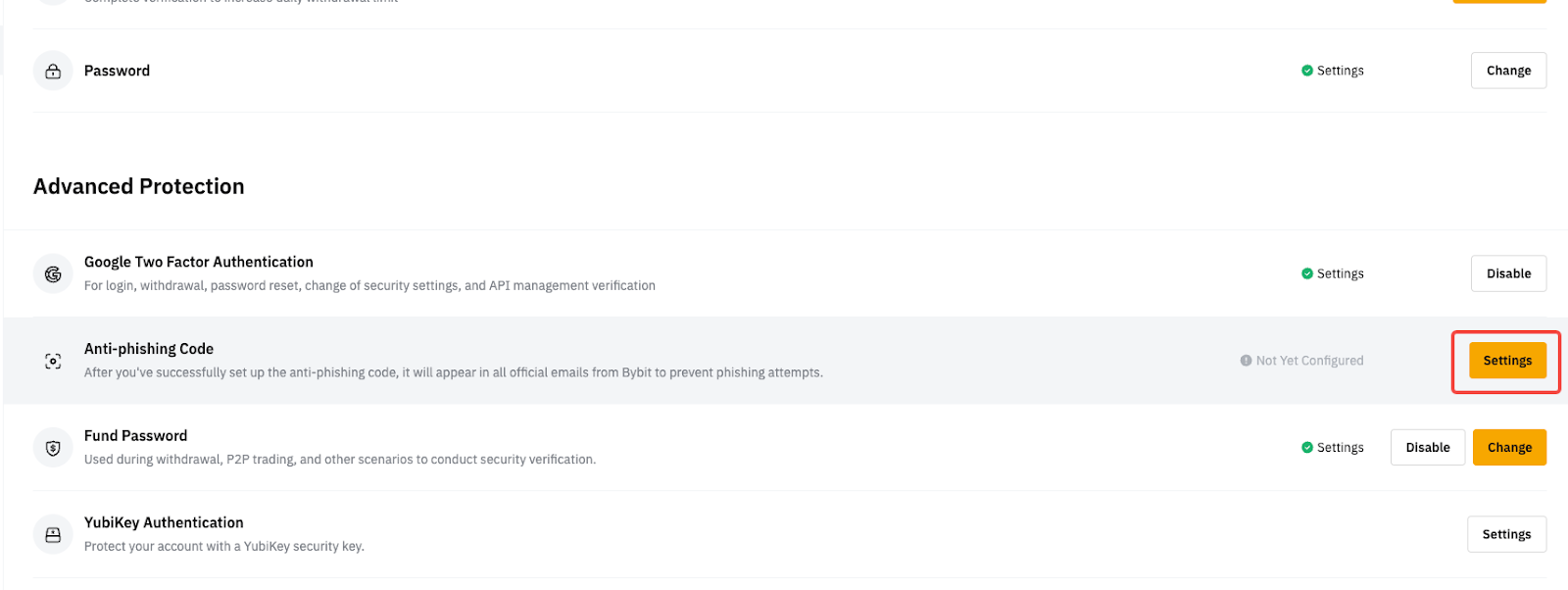

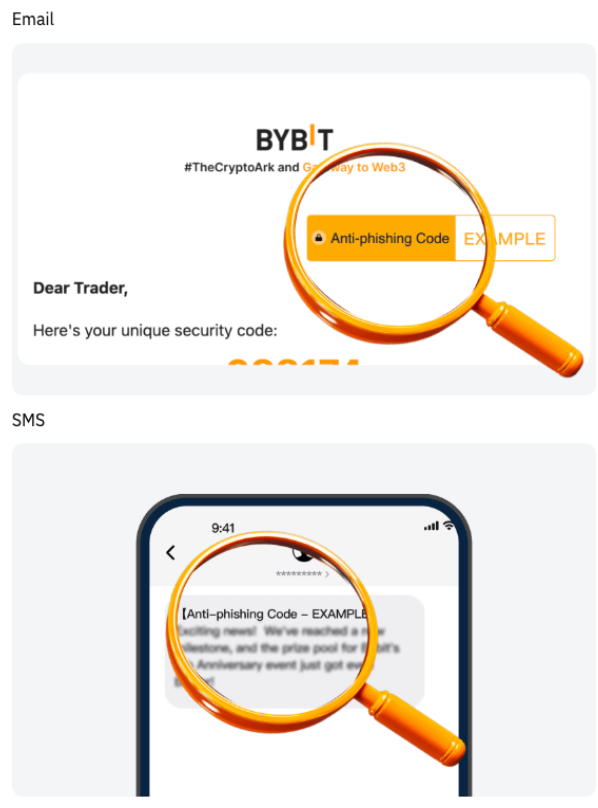

4. Ustaw kod antyphishingowy

Kod antyphishingowy Bybit EU to spersonalizowana funkcja bezpieczeństwa składająca się z unikalnej kombinacji liter, cyfr i symboli. Po włączeniu, kod ten pojawi się we wszystkich oficjalnych wiadomościach e-mail i wiadomościach tekstowych od Bybit EU, umożliwiając łatwą weryfikację autentyczności otrzymywanych informacji.

Aby zapobiec próbom phishingu, Bybit EU zdecydowanie sugeruje skonfigurowanie kodu antyphishingowego za pośrednictwem strony internetowej lub aplikacji. Jeśli nie skonfigurowano kodu antyphishingowego, przejdź do strony Konto i bezpieczeństwo i postępuj zgodnie z tym przewodnikiem, aby rozpocząć.

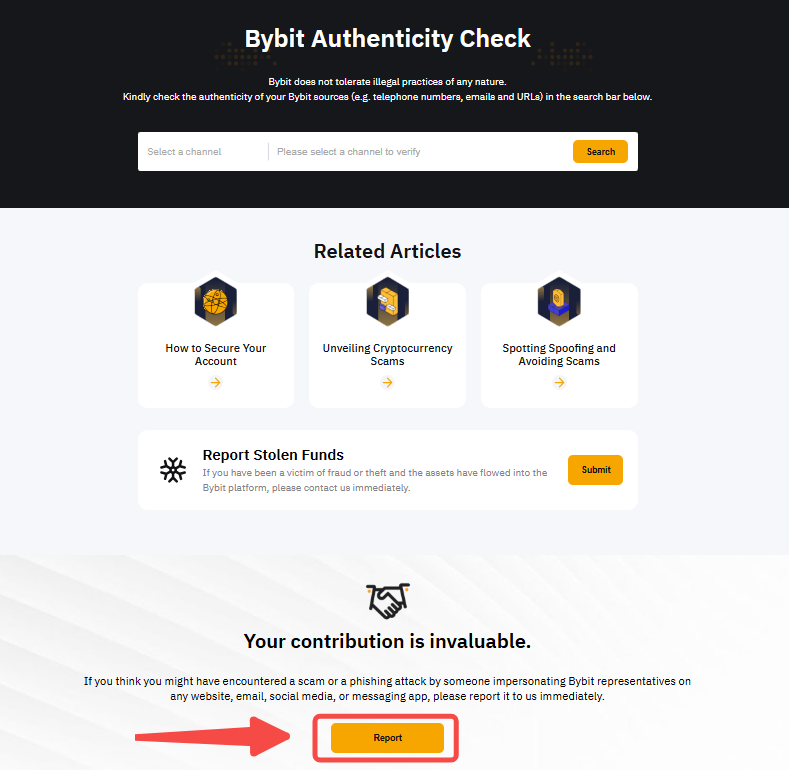

Jeśli włączyłeś kod antyphishingowy dla swojego konta, ale jest on nieprawidłowy lub go brakuje, wiadomość e-mail lub SMS może być nieprawdziwa. W takich przypadkach nie klikaj żadnych linków ani nie podejmuj żadnych działań wskazanych w wiadomości. Zamiast tego zgłoś to do Bybit EU, klikając Zgłoś na tej stronie.

Oto kilka artykułów, które pomogą Ci dowiedzieć się więcej o tym, jak wykrywać phishing:

- Oszustwa kryptowalutowe w 2025 roku: jak działają, gdzie się rozprzestrzeniają i jak zachować bezpieczeństwo

- Jak identyfikować phishingowe wiadomości e-mail i unikać powszechnych oszustw

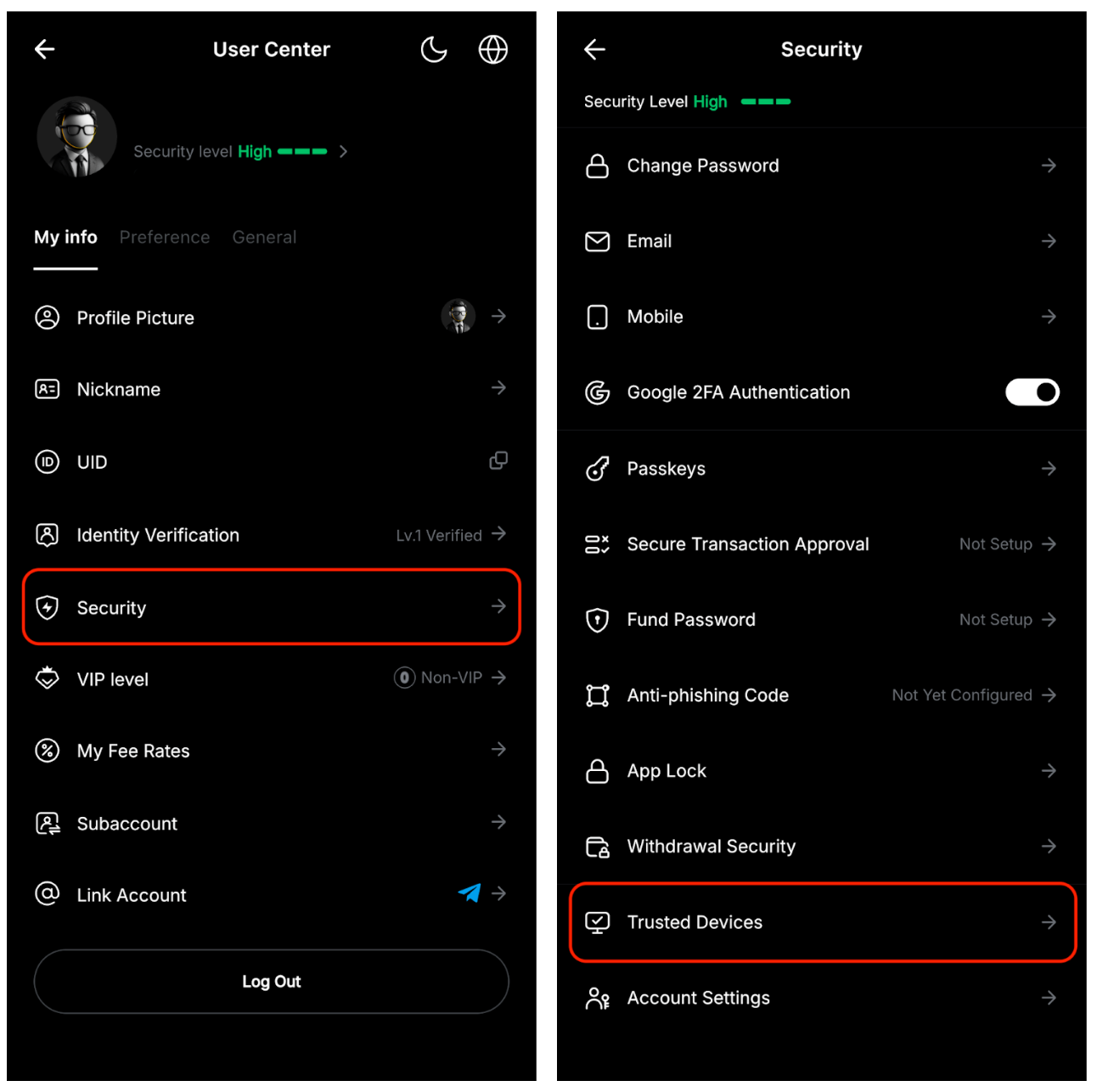

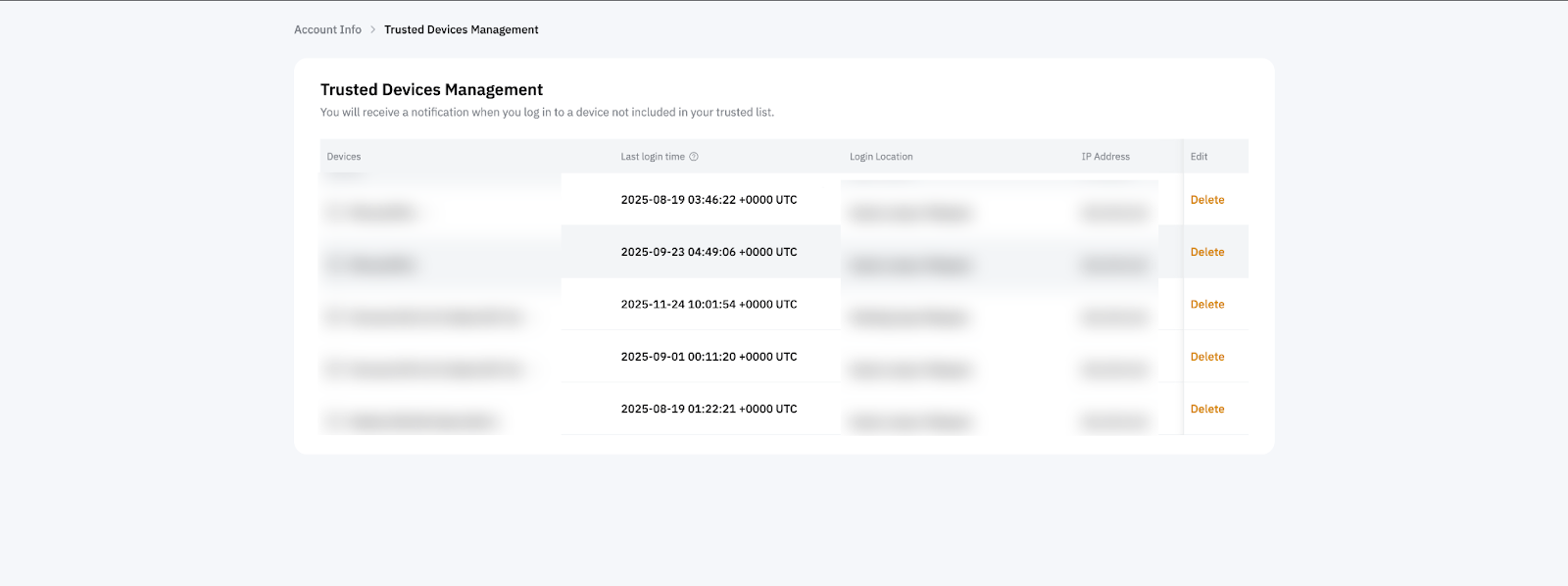

5. Jak zarządzać zaufanymi urządzeniami

Zarządzanie zaufanymi urządzeniami to ważny krok w zabezpieczaniu konta Bybit. Dzięki regularnemu przeglądaniu i aktualizowaniu listy urządzeń możesz mieć pewność, że tylko rozpoznane przez Ciebie urządzenia mają dostęp do Twojego konta.

W przypadku zauważenia nieznanych lub nierozpoznanych urządzeń na liście Zaufane Urządzenia należy natychmiast podjąć następujące działania:

- Usuń nierozpoznane urządzenie z listy Zaufane Urządzenia, aby uniemożliwić dalszy dostęp.

- Przejdź do strony Sprawdzanie autentyczności, kliknij Raport i prześlij raport do dalszego zbadania.

Podjęcie obu kroków pomaga zabezpieczyć konto i zapewnia, że wszelkie podejrzane działania są niezwłocznie sprawdzane.

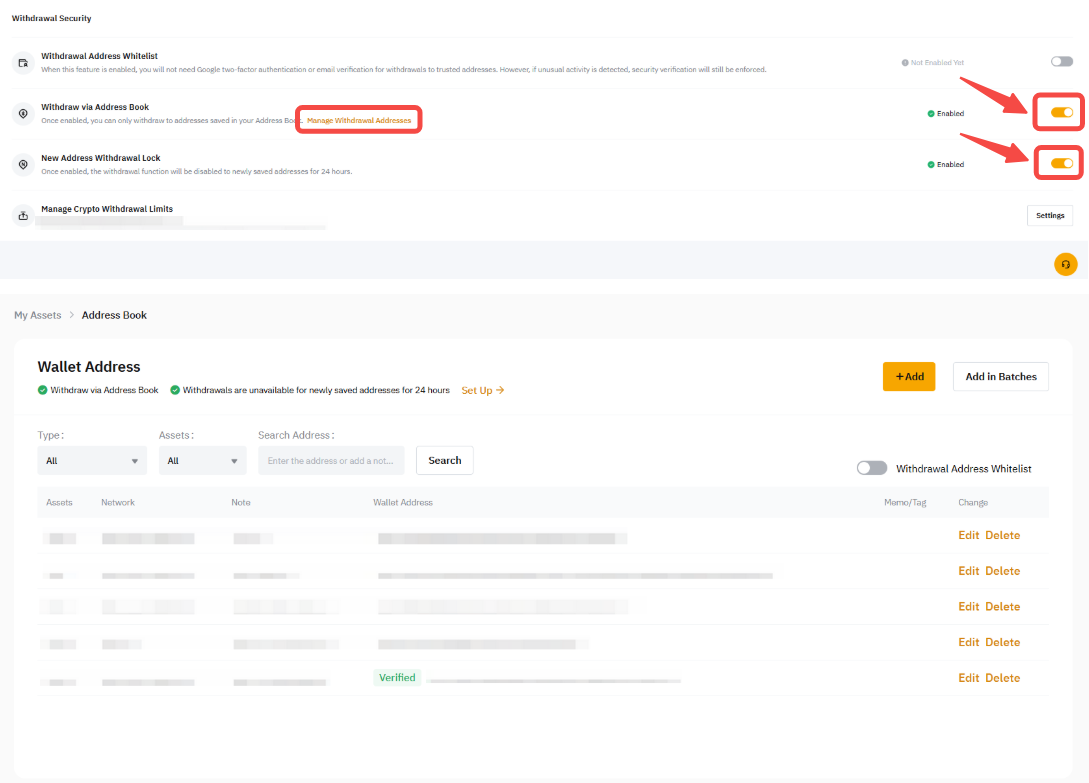

6. Włącz blokadę wypłaty nowego adresu

Włączenie funkcji blokady wypłaty nowego adresu ogranicza możliwość korzystania z nowo dodanego adresu wypłaty przez okres 24 godzin. Zapewnia to dodatkową warstwę bezpieczeństwa i pomaga zapobiegać nieautoryzowanym wypłatom. Odwiedź tutaj, aby zarządzać bezpieczeństwem wypłat.

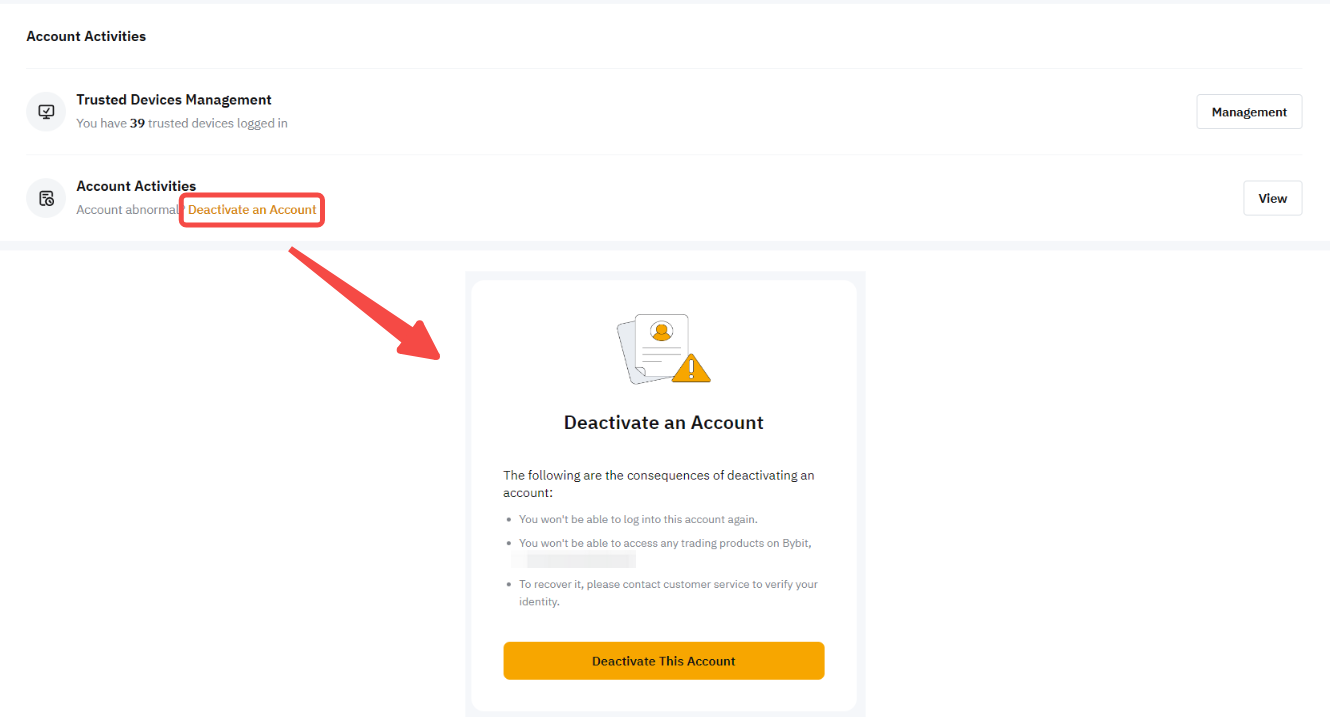

7. Dezaktywuj konto dla podejrzanej aktywności

Jeśli zauważysz lub podejrzewasz, że Twoje konto jest narażone na zhakowanie, zaleca się dezaktywację konta ze strony bezpieczeństwa konta lub za pośrednictwem linku w nowym adresie do wypłaty lub wiadomości e-mail z powiadomieniem o logowaniu do nowego urządzenia.

8. Użyj narzędzia autentyczności Bybit EU

Aby upewnić się, że wszelkie domeny lub źródła informacji związane z Bybit EU (takie jak wiadomości e-mail, numery telefonów, adresy URL lub konta w mediach społecznościowych) są legalne, należy skorzystać z funkcji sprawdzania autentyczności Bybit EU.

9. Dodatkowe zalecenia dotyczące bezpieczeństwa

a) Zabezpiecz swoje konto silnym hasłem: Silne hasło powinno składać się z co najmniej 8 znaków (im więcej znaków, tym silniejsze hasło), które sąkombinacją liter, znaków specjalnych i cyfr. Hasła są zazwyczaj wrażliwe na litery, więc silne hasło powinno zawierać litery zarówno wielkie, jak i małe.

b) Zabezpiecz swoje konto e-mail: Utwórz silne i unikalne hasło dla swojego adresu e-mail, które jest powiązane z Twoim kontem Bybit EU. Zdecydowanie zalecamy używanie unikalnego i silnego hasła do swojej skrzynki odbiorczej e-mail i konta Bybit EU. Postępuj zgodnie z zaleceniami dotyczącymi haseł, o których mowa w punkcie (a) powyżej.

c) Zachowaj poufność danych konta: Nie udostępniaj nikomu swojego adresu e-mail ani żadnych innych danych osobowych związanych z Twoim kontem.

d) Unikaj niezabezpieczonego publicznego Wi-Fi: Aby zapewnić bezpieczeństwo Twoich działań transakcyjnych, zaleca się korzystanie z bezpiecznego połączenia bezprzewodowego, takiego jak połączenie mobilne 4G/LTE ze smartfona. Możesz również pobrać naszą oficjalną aplikację Bybit EU, aby przeprowadzać transakcje w dowolnym miejscu.

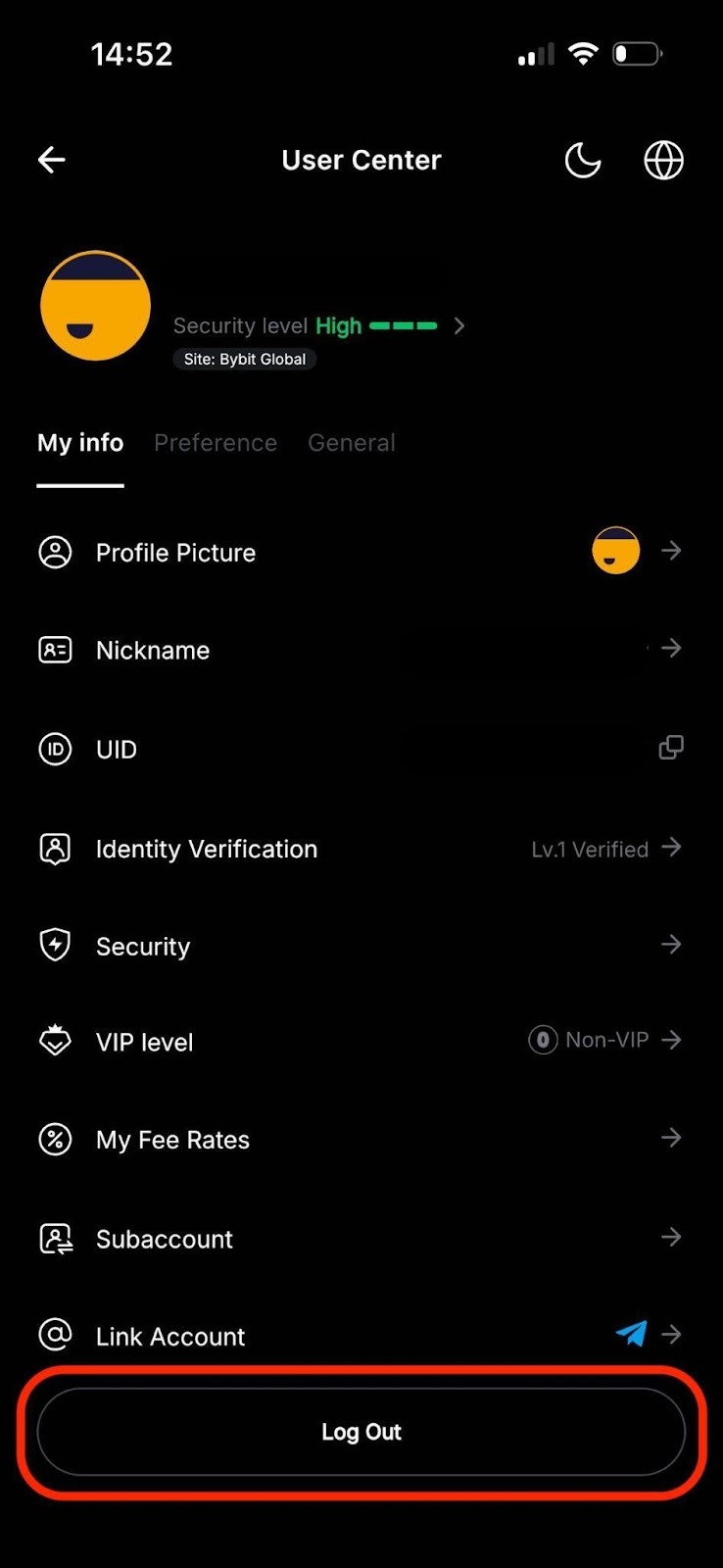

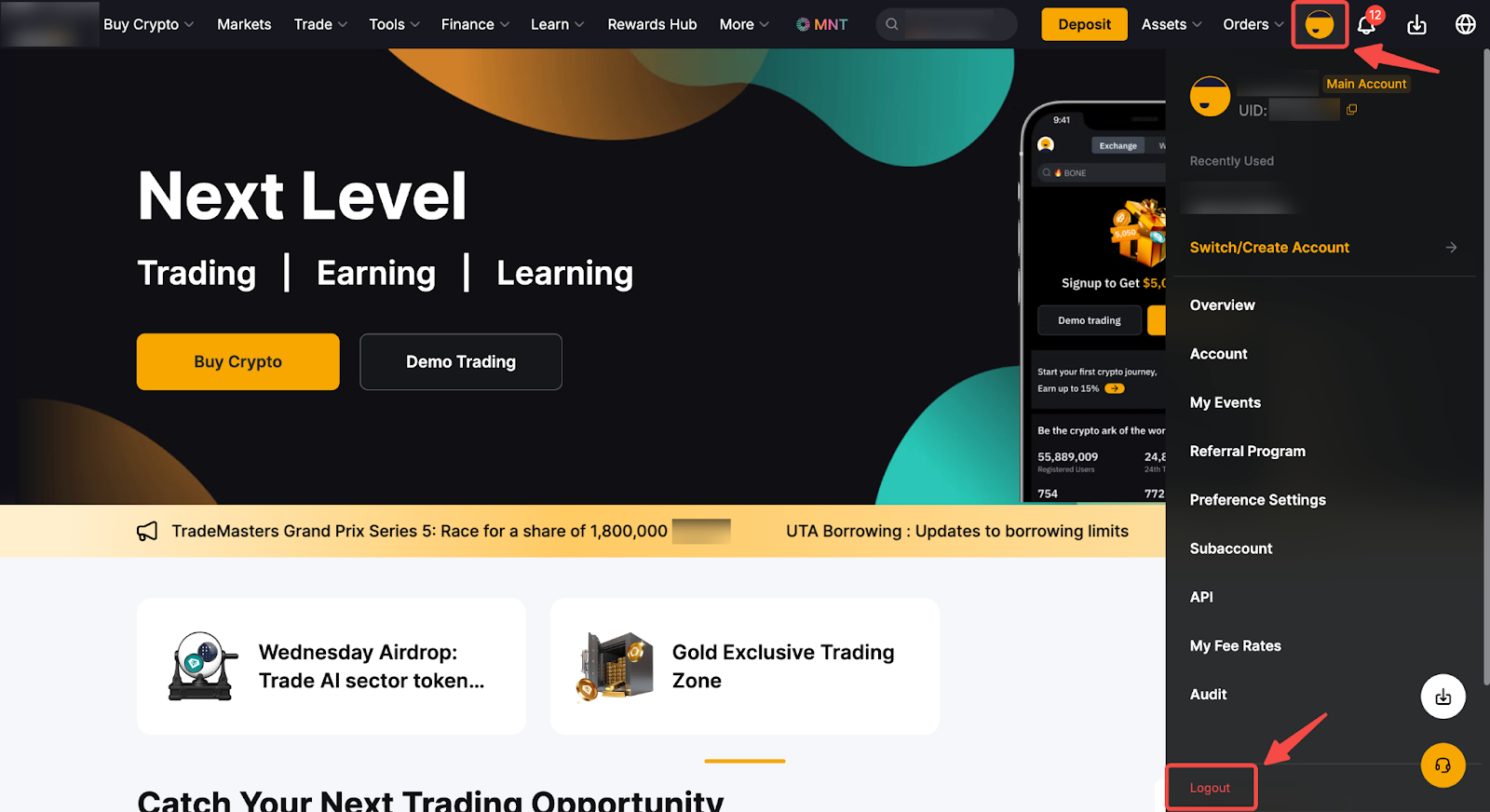

e) Wyloguj się ręcznie: Pamiętaj, aby wylogować się z konta ręcznie, gdy zamierzasz pozostać poza swoim komputerem przez dłuższy czas.

Aby wylogować się z konta Bybit EU za pośrednictwem aplikacji, możesz przejść do Centrum użytkownika, a następnie kliknąć kartę Wyloguj. W przypadku witryny internetowej możesz kliknąć ikonę profilu w prawym górnym rogu (krok 1), a następnie kliknąć kartę Wyloguj (krok 2).

f) Dodaj środki bezpieczeństwa: Rozważ dodanie hasła logowania, blokady bezpieczeństwa i/lub identyfikatora twarzy do smartfona/komputerów stacjonarnych/laptopów, aby uniemożliwić nieupoważnionym osobom dostęp do Twojego urządzenia i zawartych w nim treści.

g) Unikaj automatycznego wypełniania i zapisywania haseł: Nie używaj funkcji automatycznego uzupełniania ani nie zapisuj haseł w przeglądarce.

h) Zainstaluj oprogramowanie antywirusowe: Zainstaluj renomowany system antywirusowy (zalecane są płatne i subskrybowane wersje) na swoim pulpicie. Dokładaj konsekwentnych starań, aby regularnie uruchamiać głębokie skanowanie systemu pod kątem potencjalnych wirusów na komputerze.

i) Uważaj na oszustwa w mediach społecznościowych: Starannie oceniaj potencjalne oszustwa z mediów społecznościowych lub czatów. Poświęcenie czasu na dokładną ocenę strony źródłowej, nadawcy i docelowego łącza przed kliknięciem może pomóc uchronić Cię przed padnięciem ofiarą oszustwa w mediach społecznościowych.